Современные энергосистемы сверхзадачей становятся не только надежными в отношении мощности и качества энергии, но и устойчивыми к киберугрозам и физическим отключениям. Адаптивная редундантная архитектура систем энергоснабжения (ЭЭС) с самовосстановлением после кибератаки и отключений питания объединяет принципы распределенных вычислений, кибербезопасности, мониторинга состояния и автономного управления. Цель статьи — рассмотреть концепцию, ключевые принципы проектирования, архитектурные уровни, механизмы самовосстановления и примеры реализаций, которые позволяют сохранить работоспособность критических объектов энергосистемы в условиях угроз и нарушений.

Определение и цели адаптивной редундантной архитектуры ЭЭС

Адаптивная редундантная архитектура ЭЭС — это интегрированная совокупность структурных и функциональных элементов, способных автоматически адаптироваться к изменяющимся условиям эксплуатации, сохранять высокую доступность и безопасность при любых сценариях отказов или кибератак. Главные цели такой архитектуры включают:

- обеспечение непрерывности энергоснабжения критическим объектам и потребителям;

- быстрое восстановление работоспособности после инцидентов и минимизация простоев;

- разделение функций, изоляцию угроз и минимизацию зоны поражения;

- самообучение и адаптивное изменение конфигурации под текущую обстановку;

- прозрачность операций для операционных служб и регуляторов без снижения уровня защиты.

Эти цели требуют синхронной реализации на нескольких уровнях: физическом (оборудование и сети), логическом (архитектура управляющих систем), информационном (данные и их безопасность) и оперативном (управление кризисными состояниями). В условиях эскалации киберугроз и возрастающей генерализации цифровизации активов ЭЭС адаптивная редундантная архитектура становится критичным элементом устойчивости всей инфраструктуры.

Архитектурные уровни и принципы проектирования

Эффективная адаптивная редундантная архитектура требует многоуровневого подхода, где каждый уровень дополняет другие и обеспечивает резервирование критически важных функций. Рассмотрим основные уровни и принципы их реализации.

Уровень физической децентрализации и дублирования

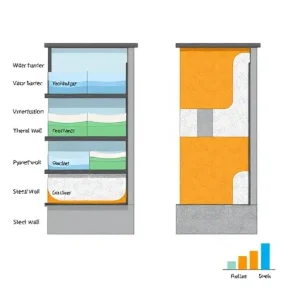

На уровне физической инфраструктуры достигается избыточность оборудования и каналов передачи энергии. Основные принципы:

- разделение энергопотоков по альтернативным траекториям и сетям передачи;

- модульность оборудования: модульные трансформаторы, генераторы резервной мощности, автономные источники энергоснабжения (UPS, батарейные модули, генераторы).

- дублирование критических элементов управления на площадках идентичных или географически разнесенных узлах;

- изоляция цепей управления и информационных каналов для снижения риска распространения вредоносных воздействий;

- использование автономных источников питания для критических систем в случае прерывания внешнего питания.

Эти меры снижают вероятность одновременного отказа всей системы и позволяют локализовать последствия инцидента, обеспечивая базовую работоспособность критически важных объектов.

Уровень киберзащиты и изоляции функций

Защита от киберугроз требует сочетания технических и организационных решений:

- седлячение функций управления и информационных потоков на физически разделяемые сегменты, применение сегментации сетей и контроль доступа;

- многоступенчатая аутентификация и криптографическая защита каналов связи между компонентами Систем управления ЭЭС (SCADA, DMS, EMS и др.);

- мониторинг целостности программного обеспечения, детектирование аномалий и автоматическое переключение на безопасные режимы;

- обеспечение возможности ручного и автоматического возвращения к безопасному режиму в случае выявления угроз.

Ключевые аспекты включают минимизацию доверия, применение принципа наименьших полномочий и внедрение концепций zero-trust внутри инфраструктуры ЭЭС.

Уровень информационной инфраструктуры и обмена данными

Реализация устойчивой информационной инфраструктуры включает:

- циклическое резервное копирование и дублирование баз данных и критических регистров состояния в разных географических локациях;

- функциональную устойчивость к задержкам и потерям пакетов через адаптивные протоколы передачи и кэширование данных;

- защищенные каналы связи между подсистемами управления энергопотоками, мониторинга и диспетчеризации;

- внедрение механизмов обнаружения подделки данных, временных меток и неотказуемой регистрации операций (audit trail).

Важно обеспечить согласование временных меток и синхронизацию между элементами архитектуры, чтобы обеспечить корректность принятия решений в условиях неопределенности.

Уровень операционной устойчивости и самовосстановления

Это ключевой уровень, который обеспечивает способность системы вернуться к нормальной работе после инцидентов. Основные элементы:

- передача управления к резервным управляющим узлам или локальным автоматическим системам регулирования;

- самодиагностика и локализация неисправности, автоматическое переключение на альтернативные траектории и режимы работы;

- план восстановления после сбоев, включая временные графики возобновления энергопередачи и минимизацию потерь;

- самообучение и адаптация моделей прогнозирования спроса и доступности ресурсов по ходу эксплуатации.

Эти принципы обеспечивают скрытую устойчивость системы, снижая воздействие инцидентов и поддерживая требуемые уровни сервисов.

Механизмы самовосстановления после кибератаки и отключений

Самовосстановление — это сочетание автоматических процедур и человекооруженного вмешательства, направленных на быстрое возвращение к устойчивой работе. Разделим механизмы на стратегические и тактические.

Стратегические механизмы

- избыточность на уровне архитектуры: дублирование функций, географически разделенные центры обработки данных и управления, резервирование каналов связи;

- разделение функций и безопасность по слоям: контроль доступа, принцип минимально необходимого доверия, изоляция критических операций;

- прогнозирование и планирование с учётом сценариев угроз: моделирование киберрисков, стресс-тестирование инфраструктуры и подготовка планов реагирования.

Тактические механизмы

- быстрое переключение на резервные источники питания и управляющие узлы, автоматическое перераспределение нагрузки;

- детектирование и локализация вредоносных действий: анализ трафика, аномалий поведения оборудования, проверка целостности ПО;

- мгновенное внедрение обновлений и патчей в безопасных режимах, автомасштабирование вычислительных ресурсов под нагрузку;

- восстановление данных и конфигураций из проверенных копий с верификацией целостности.

Процедуры инцидент-менеджмента

Эффективное самовосстановление зависит от чётких процедур:

- раннее выявление угроз: мониторинг, корреляция событий, SIEM-системы;

- автоматическое создание плана реагирования и переключение на безопасные режимы;

- оповещение операционного персонала и документирование действий;

- послеинцидентный анализ и обновление моделей безопасности и устойчивости.

Методы мониторинга, прогнозирования и принятия решений

Надежная адаптивная архитектура требует продвинутых методов мониторинга и интеллектуального управления. Рассмотрим ключевые подходы.

Мониторинг состояния и целостности

Мониторинг должен охватывать физическое состояние оборудования, сетевые каналы, параметры энергопотребления, параметры качества энергии и целостность ПО. Основные направления:

- сенсоры состояния оборудования и диагностика на уровне компонентов;

- мониторинг сетевой инфраструктуры: задержки, потери пакетов, подозрительная активность;

- системы целостности ПО и файловых систем, контроль изменений и неотрицуемые логи;

- аналитика больших данных для обнаружения скрытых корреляций и трендов.

Прогнозирование и планирование

Прогнозирование в ЭЭС требует учёта сезонности, спроса и доступности ресурсов, а также угроз. Инструменты:

- модели прогноза спроса на основе исторических данных и внешних факторов;

- модели доступности ресурсов и времени восстановления элементов;

- модели риска киберинцидентов и их влияния на функциональность;

- планирование альтернативных траекторий и расписаний смены режимов работы.

Принятие решений в реальном времени

Для адаптивности критично использовать автоматическое управление, которое может принимать решения без задержек, когда это возможно. Методы:

- правила на основе экспертов и эвристик для быстрого переключения режимов;

- вероятностные методы принятия решений в условиях неопределенности;

- машинное обучение и адаптивные политики управления, позволяющие учиться на опыте.

Примеры архитектурных решений и технологий

Реализация адаптивной редундантной архитектуры требует конкретных технологий и подходов. Ниже приведены примеры решений, которые широко применяются в современных ЭЭС и могут быть адаптированы под задачи самовосстановления.

Контейнеризация и микросервисная архитектура управления

Разделение функций на независимые сервисы облегчает миграцию и изоляцию в случае атаки или сбоя. Контейнеризация обеспечивает быструю развёртку резервов и обновлений без влияния на основной функционал.

Геораспределённые центры обработки данных и edge-вычисления

Размещение вычислительных мощностей ближе к источникам данных снижает задержки и повышает устойчивость к локальным отключениям. Edge-узлы могут выполнять критические функции автономно, пока центральные сервисы восстанавливаются.

Криптография и защита целостности

Использование современного шифрования, маркировки времени, цифровых подписей и неотказуемых журналов обеспечивает защиту от подмены и фальсификации данных, необходимых для принятия решений.

Оркестрация и управление конфигурациями

Системы оркестрации позволяют управлять развертыванием резервных конфигураций, переключением режимов и автоматическим тестированием после восстановления. Важна возможность быстрого отката к предыдущим безопасным конфигурациям.

Искусственный интеллект и машинное обучение

ИИ может повышать точность мониторинга, прогнозирования и принятия решений в реальном времени, но должен работать в рамках понятной политики безопасности и объяснимости решений для оперативного персонала.

Алгоритмы и процедуры внедрения: этапы реализации

Процесс внедрения адаптивной редундантной архитектуры следует структурировать по этапам, чтобы обеспечить минимальные риски и максимальную эффективность.

- Аудит текущей архитектуры: выявление критических узлов, зависимостей, угроз и точек отказа.

- Разработка концепции редундантности и адаптивности: выбор уровней, дублирования, сегментации, KPI и критериев перехода.

- Проектирование архитектуры: моделирование топологий, распределение функций, определение ролей и прав доступа.

- Внедрение слоев безопасности: сегментация сетей, контроль доступа, мониторинг целостности, резервирование каналов.

- Разработка стратегий самовосстановления: планы переключения, ролями, автоматические сценарии восстановления и тестирование.

- Тестирование и верификация: сценарии атак, отключений, стрессовые тесты, проверка соответствия нормативам.

- Этап развёртки и эксплуатации: мониторинг, обновления, обучение персонала, регулярные аудиты и коррекции.

Стандарты, регулятивные требования и соответствие

Для ЭЭС критичны нормативные требования по безопасности, надежности и устойчивости. В мировой практике применяются различные стандарты и регламенты, которые следует учитывать при проектировании адаптивной архитектуры:

- стандарты по кибербезопасности промышленных систем и энергообеспечения;

- регуляторные требования к аварийной готовности и восстановлению после инцидентов;

- принципы бесперебойной передачи энергии и устойчивости сетей, включая требования к резервированию и мониторингу.

Важно обеспечить соответствие требованиям местного законодательства, а также гармонизированного международного регулирования там, где это необходимо для трансграничной инфраструктуры.

Оценка эффективности и показатели устойчивости

Чтобы оценить достижения в области адаптивной редундантной архитектуры, применяются конкретные метрики и показатели эффективности.

- время восстановления после инцидентов (RTO) и допустимое время простоя (RPO);

- уровень доступности критических сервисов (SLA) и процент выполнения в условиях инцидентов;

- скорость обнаружения и локализации угроз (MTTD/MTTC);

- эффективность дублирования и распределения нагрузки (показатели потерь мощности и потерь данных);

- уровень автоматического восстановления и доля автоматических переключений без человеческого вмешательства.

Регулярный аудит и стресс-тестирование помогают поддерживать актуальность моделей, обновлять сценарии и поддерживать заданные пороги по устойчивости.

Потенциальные вызовы и риски

Ни одна архитектура не застрахована от всех рисков. При внедрении адаптивной редундантной архитектуры следует учитывать следующие потенциальные проблемы:

- сложность управления и обслуживания из-за дублирования функций и распределения по нескольким уровням;

- возможность ложных срабатываний и перегрузки управляющих систем в условиях киберинцидентов;

- риски совместимости между компонентами разных производителей и версий ПО;

- необходимость постоянного обновления тестовых сценариев и обучающих наборов для ИИ-моделей;

- угроза правовых последствий и ответственности за неверные решения в автоматическом режиме.

Эффективное снижение рисков достигается посредством четких процедур управления изменениями, прозрачной документации, регулярной калибровки моделей и тесного взаимодействия между инженерными командами и кибербезопасностью.

Практические кейсы и примеры внедрения

Ниже приведены обобщенные примеры того, как принципы адаптивной редундантной архитектуры применяются на практике в различных сегментах ЭЭС.

Кейс 1: Модульная подстанция с автономным управлением

В подстанции внедрены модульные безопасные узлы управления, отдельные источники бесперебойного питания и независимые маршрутизаторы для передачи управляющих команд. В случае отказа основного узла управление переключается на резервный модуль с минимальным временем переключения. Применяется локальная диагностика и автоматическое восстановление настроек.

Кейс 2: Географически распределенная система диспетчерского центра

Диспетчерский центр разделен на сегменты с локальными EMS/SCADA на каждой площадке и централизованным серверным сегментом. Дублирующиеся каналы связи обеспечивают устойчивость к полностью отключению одного канала, а резервное копирование данных — на разных локациях. В случае кибератаки изоляция сегментов и переход на безопасный режим выполняются автоматически.

Кейс 3: Edge-обеспечение в умной сети

На границе сети deployed edge-устройства, которые способны автономно стабилизировать энергопотоки в случае потери связи с центральной инфраструктурой. Это позволяет поддерживать минимальный уровень обслуживания потребителей и сохранять критические сервисы активности, пока центральные службы восстанавливаются.

Заключение

Адаптивная редундантная архитектура систем ЭЭС с самовосстановлением после кибератаки и отключений питания представляет собой интеграцию передовых подходов к проектированию, кибербезопасности, мониторингу и автономному управлению. Ее основная идея состоит в создании многоуровневой устойчивой инфраструктуры, которая способна адаптироваться к угрозам, изымать избыточность на всех уровнях и автоматически восстанавливаться после инцидентов без существенных потерь в качестве обслуживания.

Ключевые выводы статьи:

- многоуровневая архитектура обеспечивает избыточность и изоляцию, снижая риск одновременного отказа всего комплекса;

- как физическое, так и информационное дублирование критических функций позволяет быстро переключаться между резервами;

- защита от киберугроз требует комплексного подхода: сегментации сетей, контроля доступа, проверки целостности и безопасной эксплуатации;

- самовосстановление опирается на стратегии как стратегического уровня (планирование и дублирование), так и тактического уровня (автоматические переключения и локальная диагностика);

- одновременное применение IoT/edge-вычислений, контейнеризации и ИИ позволяет повысить резервацию и скорость реакции, но требует прозрачности и управления политиками безопасности.

Эта концепция востребована в условиях роста цифровизации энергосистем и усложнения киберугроз. Правильная реализация адаптивной редундантной архитектуры позволяет не только повысить устойчивость, но и обеспечить более эффективное использование ресурсов, улучшить качество обслуживания потребителей и соответствовать требованиям регуляторов по эффективности и безопасности.

Что такое адаптивная редундантная архитектура в ЭЭС и чем она отличается от обычной устойчивости?

Адаптивная редундантная архитектура в энергетических и электротехнических системах (ЭЭС) — это конфигурация и набор механизмов, которые автоматически перераспределяют ресурсы, восстанавливают функционал и изменяют режимы работы при угрозах и сбоях. Основное отличие от обычной устойчивости в том, что здесь предусмотрены самопрограммируемые сценарии на основе данных мониторинга, предиктивной аналитики и машинного обучения: система может выявлять источник повреждения, выбирать альтернативные цепи, изменять параметры работы оборудования и оперативно восстанавливать критические функции без внешнего вмешательства.

Какие компоненты и уровни архитектуры обеспечивают самовосстановление после кибератак и отключений питания?

Ключевые компоненты включают: (1) мониторинг состояния в реальном времени и детекторы угроз, (2) распределённое управление и обмен данными между узлами, (3) избыточные каналы связи и резервирование энергии (UPS, батарейные модули и генераторы), (4) динамические маршрутизаторы нагрузки и переключатели для редистрибуции потребления, (5) механизмы автоматического субституирования функций (фаулт-толерантность, консенсусные протоколы), (6) система предиктивной аналитики и планирования восстановления, (7) процедуры безопасного восстановления и ролл-бэков. Архитектура строится по уровням: физический—электроэнергетический, сетевой—коммуникационный, контрольный—логика управления, и приложение—пользовательские сервисы.

Как система диагностирует кибератаку и различает манипуляции данными от обычного сбоя питания?

Диагностика опирается на многослойную корреляцию: аномалии во времени и мощности, необычные паттерны коммуникаций, несоответствия в сигналах датчиков и контрольных суммах. используются методы угрозного поведения, сигнатур кибертронных атак, анализ целостности конфигураций и журналов событий. Роль играет дубликатность данных и независимость каналов связи; если один канал подвергся атаке, другие продолжают передавать критическую информацию. Важна способность к быстрому отклонению от стандартной схемы управления к безопасному режиму и вызов автономного перехода к резервированным цепям питания и перераспределению нагрузки.

Какие практические шаги можно предпринять для внедрения самовосстанавливающейся ЭЭС в существующую инфраструктуру?

Практические этапы: (1) провести аудит критических функций и определить требования к доступности (RTO/RPO); (2) внедрить избыточность на уровнях питания, датчиков и коммуникаций; (3) разработать сценарии восстановления и автоматизации принятия решений, включая правила переключения и безопасного отключения узлов; (4) внедрить распределённое управление с поддержкой консенсусных протоколов и изоляцию узких мест; (5) обеспечить детектирование киберугроз и мониторинг целостности; (6) провести тренировочные учения по кибератакам и сбоям с разбором инцидентов; (7) обеспечить аудит и обновления безопасности, а также механизмы безопасного rollback. Важно учитывать совместимость с существующими стандартами энергосистем и требованиями регуляторов.